Por Manuel Chocano

Recientemente fue el Ministerio de Trabajo: 40 GB de datos, 200 mil currículums, DPI, salarios, direcciones, historial laboral, nivel educativo y etnia. Seguido de datos sensibles de dos universidades, la USAC y Rafael Landivar. Todo a la venta en la Dark Web como si nada.

Este año, primero fue la Dirección General de Control de Armas y Municiones (Digecam), vulneración que el Ministerio de Defensa desmintió; un día después, aceptó el hecho: 30 GB con los datos de 18 mil personas ciudadanas guatemaltecas que tramitaron licencia de armas. Nombres, direcciones, marcas y números de serie de las armas. Un regalo para el crimen organizado.

En 2024, fue el Ministerio de Educación. En 2023, Finanzas (Guatecompras y Sicoin), que dejó al gobierno sin poder pagar salarios ni a proveedores durante días. En 2022, Relaciones Exteriores. En 2021, la SAT.

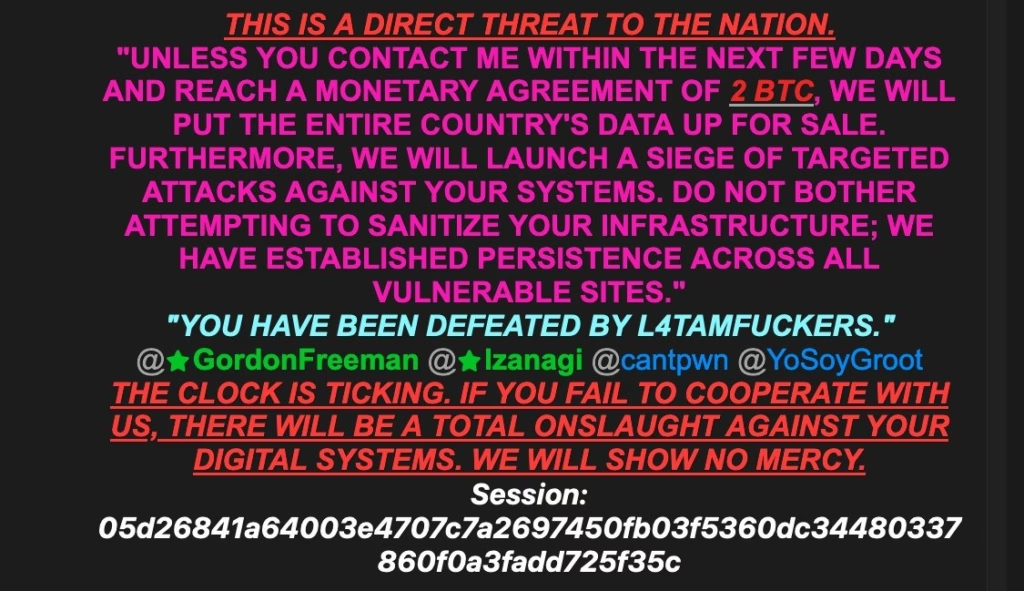

Y encima, la amenaza no confirmada pero real sobre RENAP y SAT: que si los atacantes tienen persistencia, que si instalaron webshells, que si pueden volver cuando quieran. Nadie lo confirma. Nadie lo desmiente. Y mientras tanto, los datos de 17 millones de guatemaltecas y guatemaltecos permanecen en el aire.

En Guatemala la inversión estatal en tecnología es mínima, enfocada en modernización de equipo, sin embargo, el tema de ciberseguridad no es prioritario. Pese a la vulnerabilidad de almacenamiento de datos, no existen políticas ni buenas prácticas en torno al tema.

El problema no empezó con Bernardo Arévalo.

Viene de antes. De mucho antes. De gobiernos que vieron la tecnología como un gasto innecesario. De Plenos del Congreso de la República que han dejado dormir la ley de ciberseguridad (iniciativa 6347) durante años. De una cultura en la que el «después lo vemos» siempre gana.

Por eso ocupamos el puesto 129 de 145 en el Índice Global de Ciberseguridad. Por eso el 92% de los sitios web del gobierno permiten conexiones sin cifrar. Por eso el 87% carece de políticas básicas de seguridad.

A finales de 2016, el grupo de ciberdelincuentes Ke3chang desplegó el backdoor Ketrican contra misiones diplomáticas en Guatemala, iniciando una campaña de ciberespionaje que se extendería por años

No es que los hackers sean muy buenos. Es que el Estado no tiene capacidades de prevención.

2016: El Año de los Troyanos y la Falta de Regulación

Guatemala ya era un blanco recurrente. En el primer semestre de 2016, el país reportó un crecimiento del 1,351% en ataques respecto al año anterior, con 50 mil ataques diarios a dispositivos móviles. Expertos ya advertían que no existía una regulación para frenar estas amenazas y que el sector público era igual de vulnerable que el privado.

Ataque masivo con Cybergate RAT: En mayo/junio de 2016, los laboratorios de ESET detectaron una campaña de malware dirigida a Guatemala y El Salvador. Encabezando la lista de países centroamericanos afectados. El ataque utilizaba falsas notificaciones bancarias (phishing) para infectar equipos con Cybergate, un software malicioso que permitía:

- Robo de contraseñas y archivos

- Captura de audio y video desde la cámara web

- Control remoto del equipo afectado

- Persistencia para mantener el acceso

Espionaje y hackeo del gobierno (el caso más grave). Investigaciones periodísticas evidenciaron que, entre 2012 y 2015, el gobierno de Otto Pérez Molina había gastado Q90 millones (US$12 millones) en software de vigilancia masiva. Programas como Pegasus (NSO Group), Pen-Link, Circles, Citer, Avatar y Galileo (de Hacking Team) se utilizaron para espiar a periodistas, políticos opositores, jueces y activistas de derechos humanos. La operación incluía un edificio rentado en la zona 10 de la ciudad capital, así como millones de quetzales en pagos a informantes. Este espionaje masivo operó al margen de la ley, violando así el artículo 24 de la Constitución de la República de Guatemala que protege la privacidad de las comunicaciones.

2018: Golpe directo contra la Libertad de Expresión. Ciberataque a elPeriódico: El 29 de agosto de 2018, el portal del diario investigativo elPeriódico sufrió un ataque cibernético que lo dejó fuera de servicio. El medio denunció que este era el ataque número 15 que sufrían desde el gobierno del Partido Patriota, vinculándolo directamente con sus investigaciones sobre corrupción. La Sociedad Interamericana de Prensa (SIP) condenó el hecho y lo calificó como «un caso clásico de censura proveniente de sectores que no toleran la investigación periodística seria«

El escándalo de espionaje se hace público: una investigación de la extinta CICIG destapó los detalles del programa de vigilancia masiva, que incluía:

- Interceptación de llamadas y mensajes

- Acceso remoto a cuentas de redes sociales y correos electrónicos

- Infección de dispositivos de objetivos político

La CICIG y el Ministerio Público allanaron las instalaciones de la Dirección General de Inteligencia Civil (Digici) y confiscaron equipos. La organización Privacy International alertó que este tipo de espionaje gubernamental se estaba volviendo cada vez más común en la región.

No hay ley, no hay nada. No hay presupuesto obligatorio. No hay equipos de respuesta a incidentes. No hay oficiales de seguridad de la información en las instituciones, lo que facilita que cualquier persona u organización con una computadora y curiosidad pueda irrumpir y pasear por los servidores del Ministerio de Trabajo y llevarse medio país en un USB.

¿Y la solución?

La misma de hace diez años: una ley de ciberseguridad. Una ley de protección de datos personales. Presupuesto. Personal. Voluntad política. Pero en el Congreso de la República siguen discutiendo otras cosas, más enfocadas en represalias contra personas usuarias de redes sociales que critican su gestión y a los partidos políticos a los que pertenecen. Y en el Ejecutivo, por más que el actual presidente haya heredado un desastre, la urgencia todavía no se hace palpable.

Mientras tanto, los datos sensibles están circulando.

Si usted ha sacado licencia de armas, ha buscado trabajo en «Tu Empleo», ha pagado impuestos, ha estudiado en una universidad que también fue hackeada o simplemente nació en Guatemala, hay altas probabilidades de que su nombre, su DPI, su dirección y hasta su salario estén en manos de cualquier persona que sepa buscar.

¿Qué hacer mientras el Estado responde?

- Cambie contraseñas YA. De correo electrónico, banca en línea, redes sociales. No repita contraseñas.

- Active la verificación en dos pasos en todo lo que pueda.

- No abra enlaces sospechosos, ni siquiera si el mensaje sabe su nombre completo y su dirección.

- Desconfíe de llamadas que mencionan datos que sólo usted debería saber. Cuelgue y denuncie al MP o a la PNC.

- Revise de vez en cuando si sus datos aparecen en filtraciones. Hay páginas como Have I Been Pwned que ayudan.

El Estado falló. No fue este gobierno solo. Fue una década de abandono. Y la seguridad, por ahora, es responsabilidad de la ciudadanía.